ソースコードとは?初心者のための基本解説!

プログラム言語やアルゴリズムは著作権保護の対象とはなっていませんが、プログラム言語によって作られたソースコードは対象ですので、ほぼコピペした状態で「自分の制作物だ」として公開するのは危険です。 当事者との契約関係があれば懲戒などの対策が取れるが、仮に現在、契約がないとすると、「たまたまひどい従業員がいました」という態度を見せることができず、その会社の仕事全体に疑念を持たれてしまう。 ただし、メモリの容量や、通信量の制限が厳しいような環境においては、ソースの可読性よりもプログラム全体の容量削減を重視したコーディングスタイルが推奨される場合がある。

9

ソースコードとは?初心者のための基本解説!

ただし、使用しているAPIを突き止めたアプリにアカウントを作った上で非公式な使い方をすると、アカウント停止になるリスクがあることは認識しておくべきでしょう。 ですから契約書以前に、 明確に要件定義をしておくことが大前提です。 新たな流出も ソースコード流出の余波は続いている。

9

SMBCソースコード流出問題、ガンダムに例えた例が秀逸と話題に

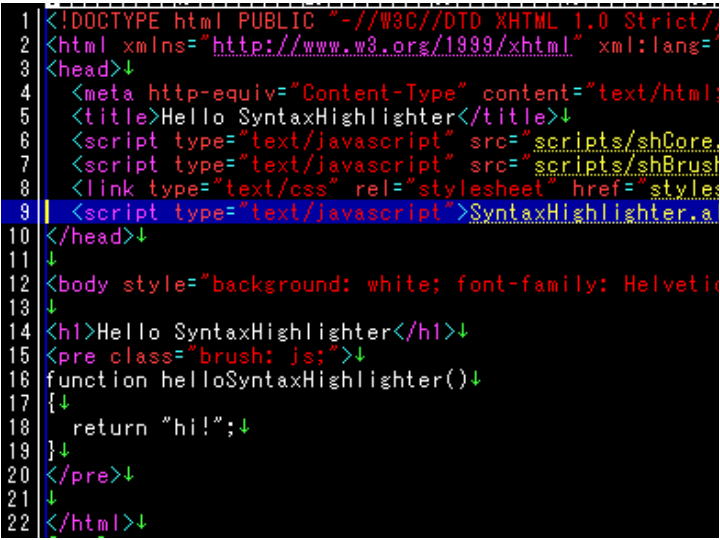

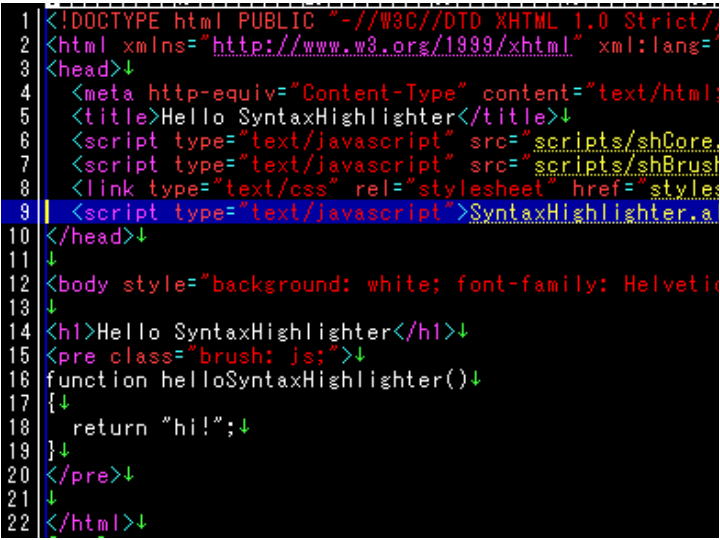

ここではソースコードの基礎知識と、読み方・書き方のポイントを紹介します。

12

エンジニアが知っておきたい法知識。ソースコード著作権&開発契約を元エンジニア弁護士に聞く!

そのバケツリレーの流れの中でどの地点がエラーになったのかを分析するのがデバッガーである。 パスワードのハッシュ化• 鬼滅の刃で言えば、薬で鬼を人間に戻す治療法が、第一巻の初っ端から完成してしまうほど儚いレベル。 変換後のコードを「」(obect code)「」(native code)「バイナリコード」(binary code)などという。

6

10行ぷよぷよのソースコードを読む

よく行われていた可読性の逸脱行為には以下がある。

ソースコードとは

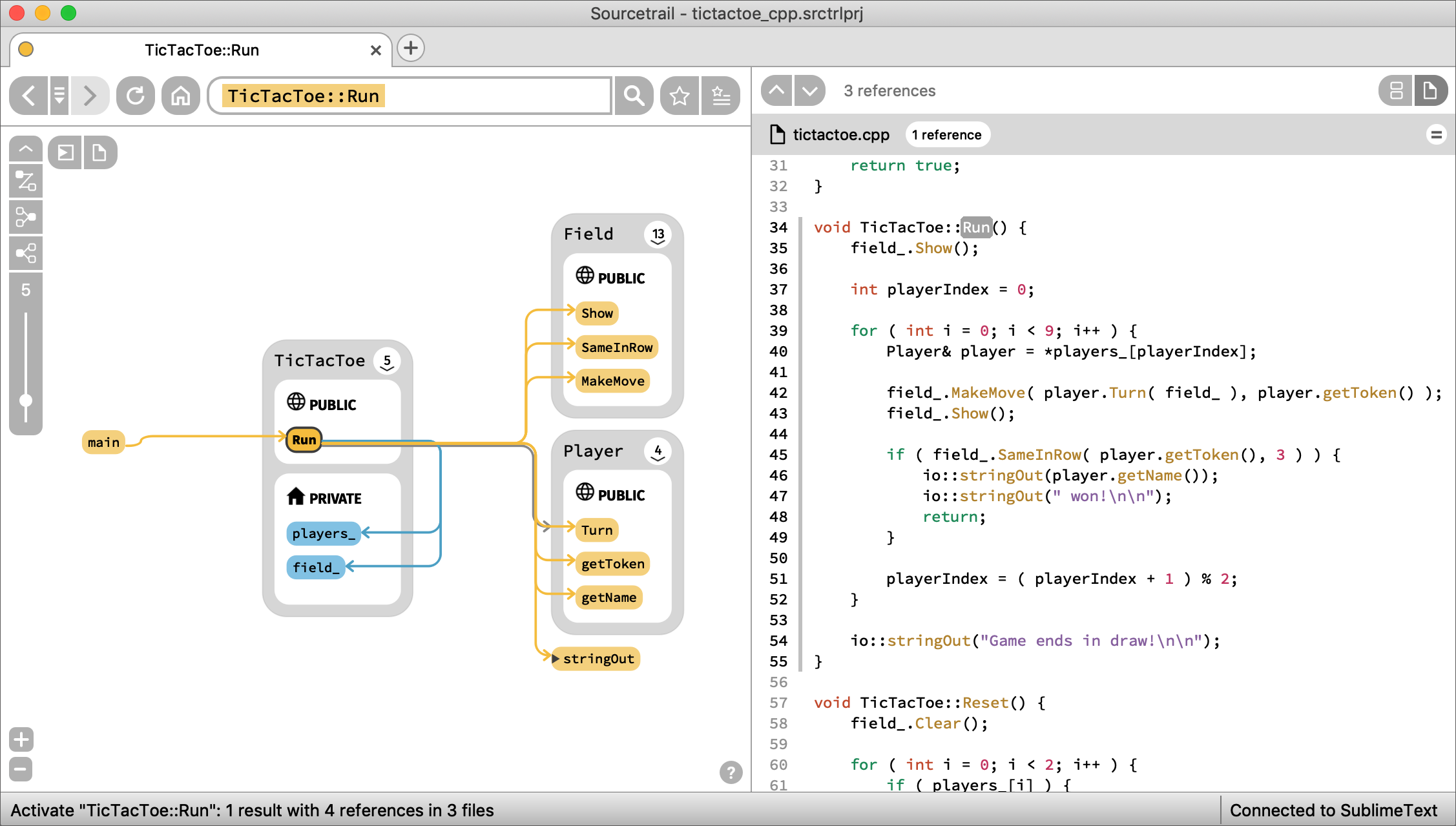

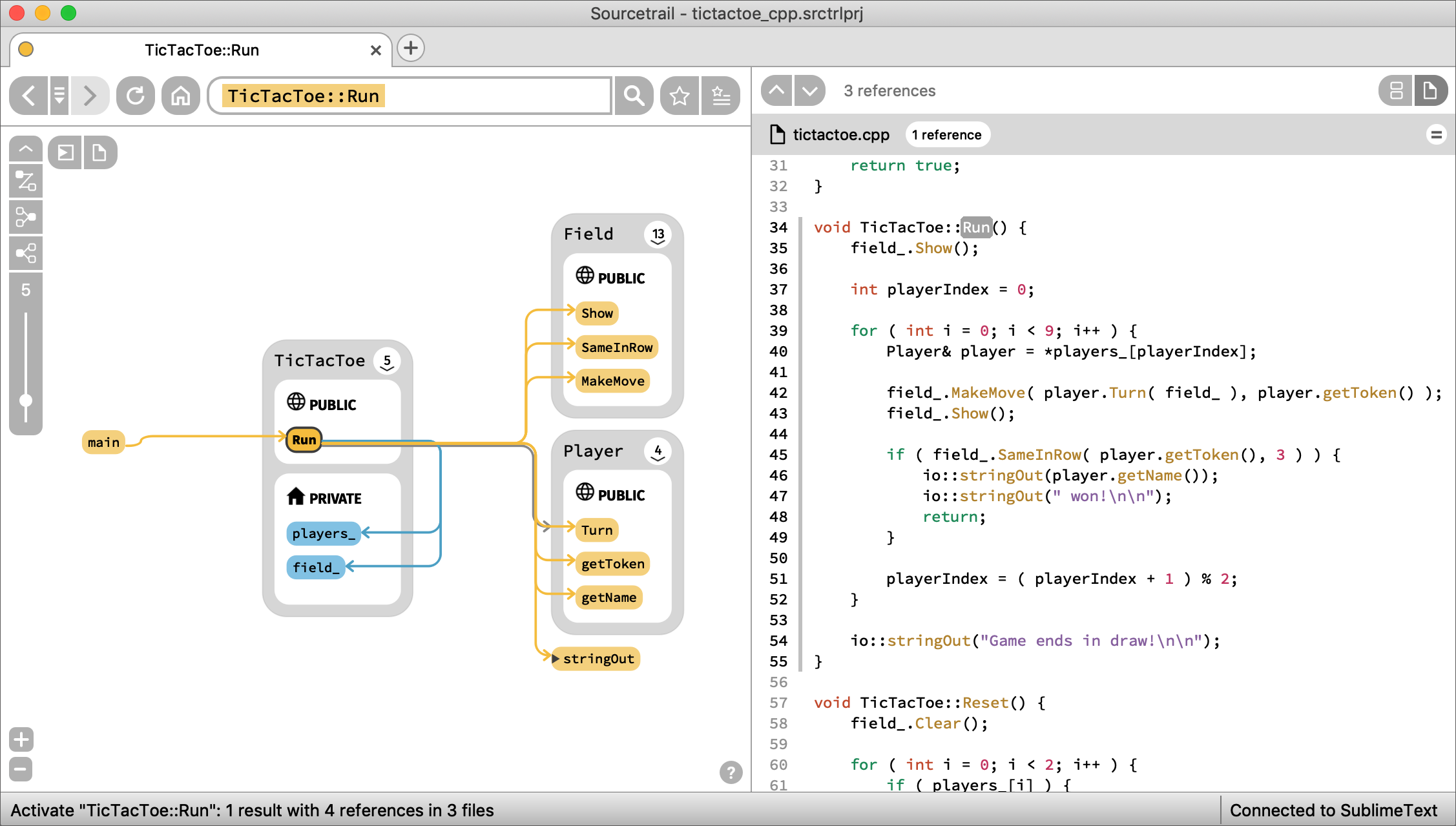

今回は年収診断サービスの利用が動機だったが、過去には若手社員が業務効率化のため、良かれと思ってソースコードをGitHubで共有してしまった事例も聞いている。 ソースコードに書いてある呼び出し関係を そのまま図にしたのが静的なコールグラフ static call graph で、 実際に動作させたときに呼び出した関数だけを書いた図が 動的なコールグラフ dynamic call graph である。 最後に、ちょっとだけ補足的な話として、エントリーポイントという言葉を紹介して終わりにします。

19

SMBCのソースコード流出で話題騒然、3分でまるわかり「GitHub」

コンピューターは、既に翻訳済みのものを実行するので、実行速度が速いですが、 反面、開発の手間が増えるというデメリットもあります。

スパゲティプログラム

しかし、それは知財についての教育やシステム化を怠り、下請けや従業員に責任を押し付けてきた社会全体のモラルハザードの問題とも言える。 ソースコードの流出を巡っては、1月29日までに各社の委託先に所属していたSEとみられる人物による無断公開が発覚。 これは、「 キーボード入力の能力が上がれば、プログラミング技術上達に直結する」といっているのと同じようなものです。

2